Windows szerver adminisztráció

A Windows szerver telepítése és konfigurálása során bemutatásra kerül egy tipikus vállalati környezet kialakítása, amelyben kulcsszerepet játszanak a hálózati és tartományi szolgáltatások. A telepítés után beállításra kerül a DHCP-szolgáltatás, amely automatikusan IP-címeket oszt ki a hálózat eszközeinek, biztosítva a hatékony és hibamentes címkezelést. Ezt követően létrejön a tartományi környezet(Domain) , amely a DNS-re, a címtárszolgáltatásra (Active Directory), valamint a csoportházirendekre (Group Policy) épül. Az Active Directory lehetővé teszi a felhasználók és számítógépek központi kezelését, míg a Group Policy-k segítségével egységes biztonsági és konfigurációs beállítások alkalmazhatók. A környezet részét képezik továbbá a megosztott erőforrások (pl. hálózati mappák, nyomtatók) is, amelyek jogosultságok alapján érhetők el. Az így létrejövő rendszer átfogó képet ad arról, hogyan működik egy jól szervezett, biztonságos és könnyen menedzselhető vállalati Windows infrastruktúra.

A feladatok végrehajtáshoz szükséges szoftverek:

- VMWare Player - letöltéshez a link

- M0n0Wall router - VM ZIP fájl letöltése

- Windows szerver 2025 - letöltéshez a link

- Windows 11 - letöltéshez a link

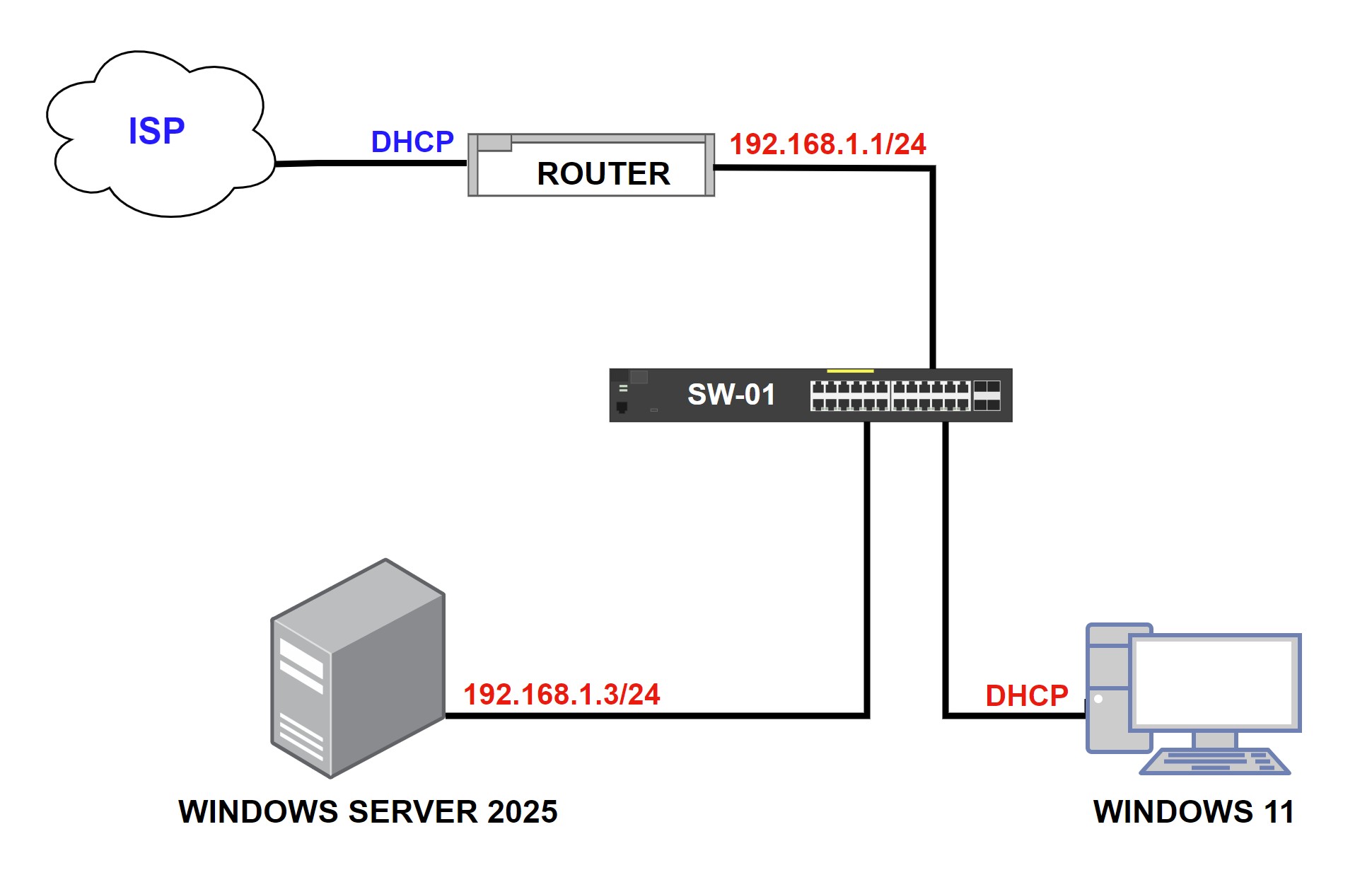

1. Alap konfiguráció

A feladat első része, hogy a Windows operációs rendszerek telepítését követően a számítógépeket pontosan és jól beazonosítható módon elnevezzük, ez az ún. Netbios név. Így minden számítógép a hálózatban jól beazonosítható lesz, és a nevük alapján következtethető a funkciójuk is.

A következő fontos beállítás, hogy a szerver mindig fixen kapjon statikus IP címet, hogy ne függjön egyéb eszköz DHCP-jétől, valamint hogy ha IP alapján történik hivatkozás, akkor ne legyen probléma.

A feladat megvalósításáról az oktatóvideó itt tekinthető meg:

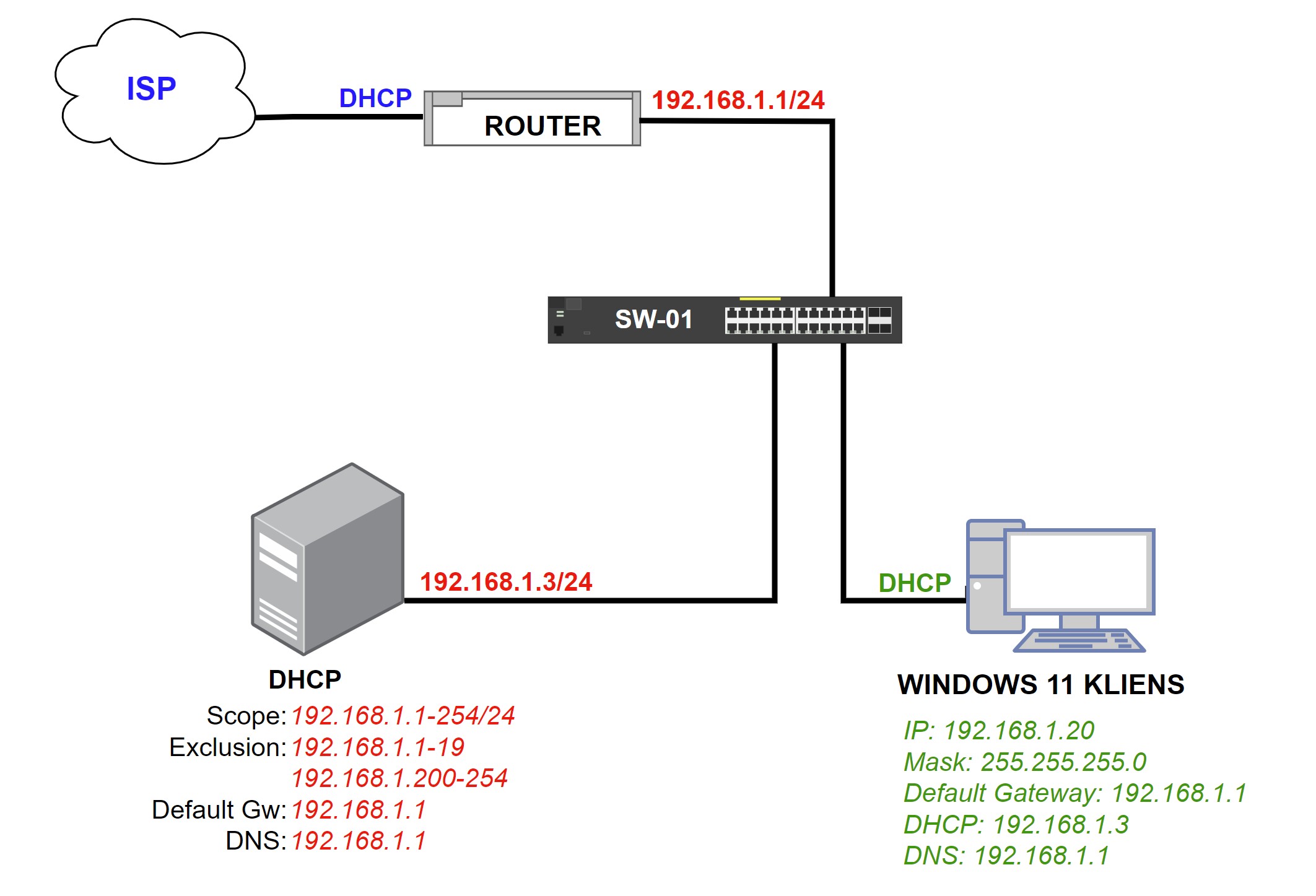

2. Hálózati működés (DHCP)

A DHCP (Dynamic Host Configuration Protocol) szolgáltatás telepítése és konfigurálása során a cél, hogy a hálózaton lévő kliensek automatikusan kapjanak megfelelő IP-címet, alhálózati maszkot, átjárót és DNS-beállításokat, ezáltal csökkentve a kézi beállításból adódó hibákat és adminisztrációs terheket. A Windows Server környezetben a DHCP-szolgáltatás a Server Manager segítségével egyszerűen telepíthető, majd a DHCP-konzolban konfigurálható. A beállítás során létrehozunk egy vagy több scope-ot (címtartományt), amely meghatározza, hogy a rendszer milyen IP-címeket oszthat ki a klienseknek. Beállíthatók továbbá kizárások, foglalások és opciók – például alapértelmezett átjáró, DNS-szerver vagy tartománynév –, hogy a hálózat minden eszköze egységesen és megbízhatóan kommunikáljon. A konfiguráció végén a szolgáltatást engedélyezni kell a tartományban, így az adminisztrátor biztosíthatja, hogy a DHCP-szerver megbízható forrásként működjön, és a kliensek automatikusan, dinamikusan kapják meg hálózati beállításaikat.

A feladat megvalósításáról az oktatóvideó itt tekinthető meg:

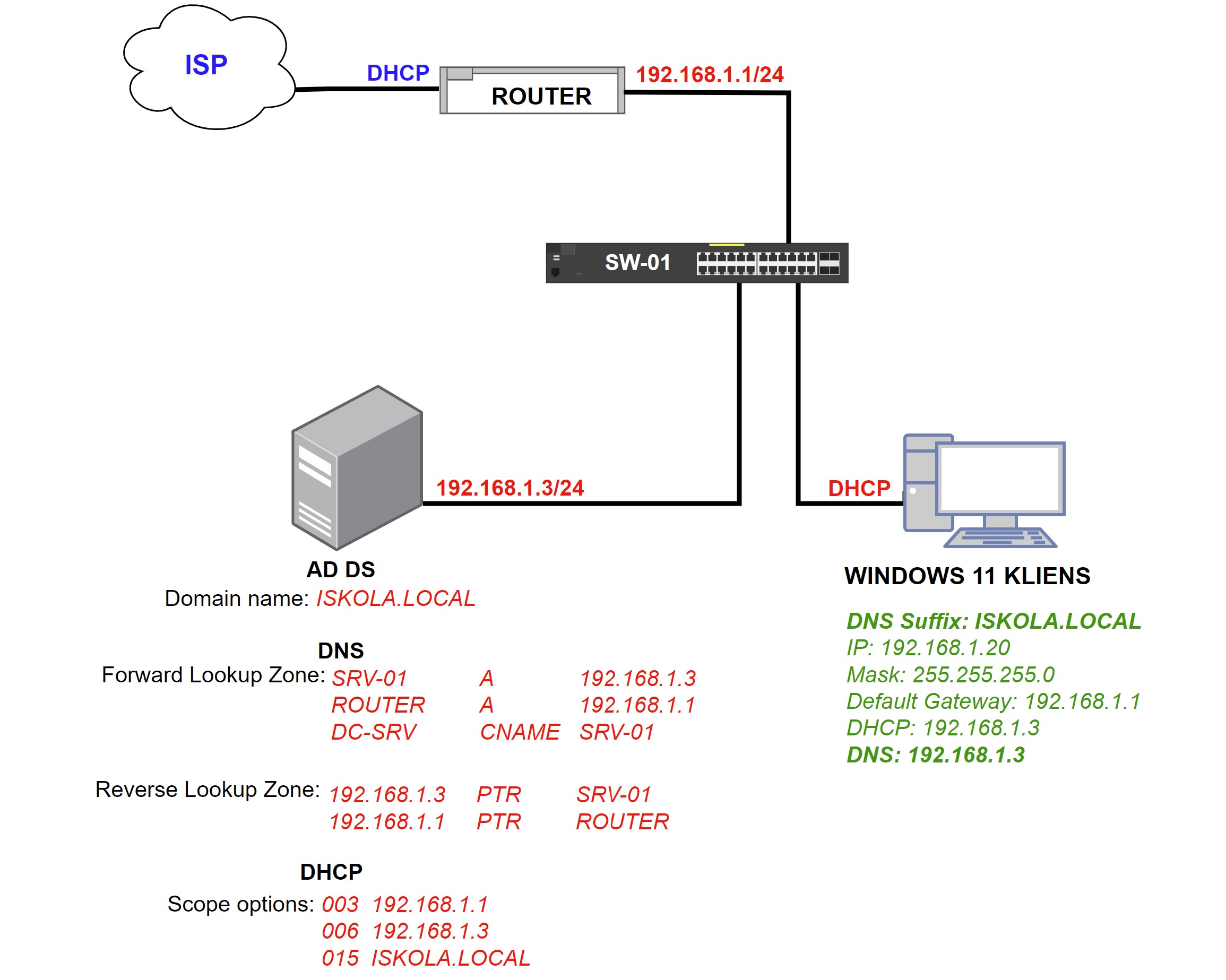

3. Tartományi környezet kialakítása (Domain)

A tartományi környezet (Domain Environment) telepítése és konfigurálása során a Windows Server rendszert tartományvezérlővé (Domain Controller) alakítjuk, amely az egész vállalati hálózat központi irányítását biztosítja. Ennek alapja az Active Directory Domain Services (AD DS), amely lehetővé teszi a felhasználók, számítógépek, csoportok és biztonsági házirendek központi kezelését. A telepítés során az AD DS szolgáltatás mellé automatikusan települ a DNS-szolgáltatás, amely biztosítja a tartományi névfeloldást és a hálózati erőforrások elérését. A tartomány létrehozása után beállítjuk a DNS-zónákat és rekordokat, majd újrakonfiguráljuk és hitelesítjük a DHCP-szolgáltatást, hogy az integrálódjon az Active Directory környezetbe. Ez a hitelesítés biztosítja, hogy csak engedélyezett DHCP-szerver oszthasson ki IP-címeket a tartományban, növelve ezzel a hálózat biztonságát és megbízhatóságát. A folyamat végén a rendszer készen áll a vállalati szintű, központilag menedzselt hálózati működésre, ahol minden erőforrás biztonságosan és hatékonyan kezelhető.

A konfiguráció befejezéseként a kliensgépek tartományba léptetése történik, amely során a számítógépek csatlakoznak az Active Directory-hoz, így a felhasználók tartományi fiókkal jelentkezhetnek be, és automatikusan érvényesülnek rájuk a csoportházirendek és hálózati beállítások.

A feladat megvalósításáról az oktatóvideó itt tekinthető meg:

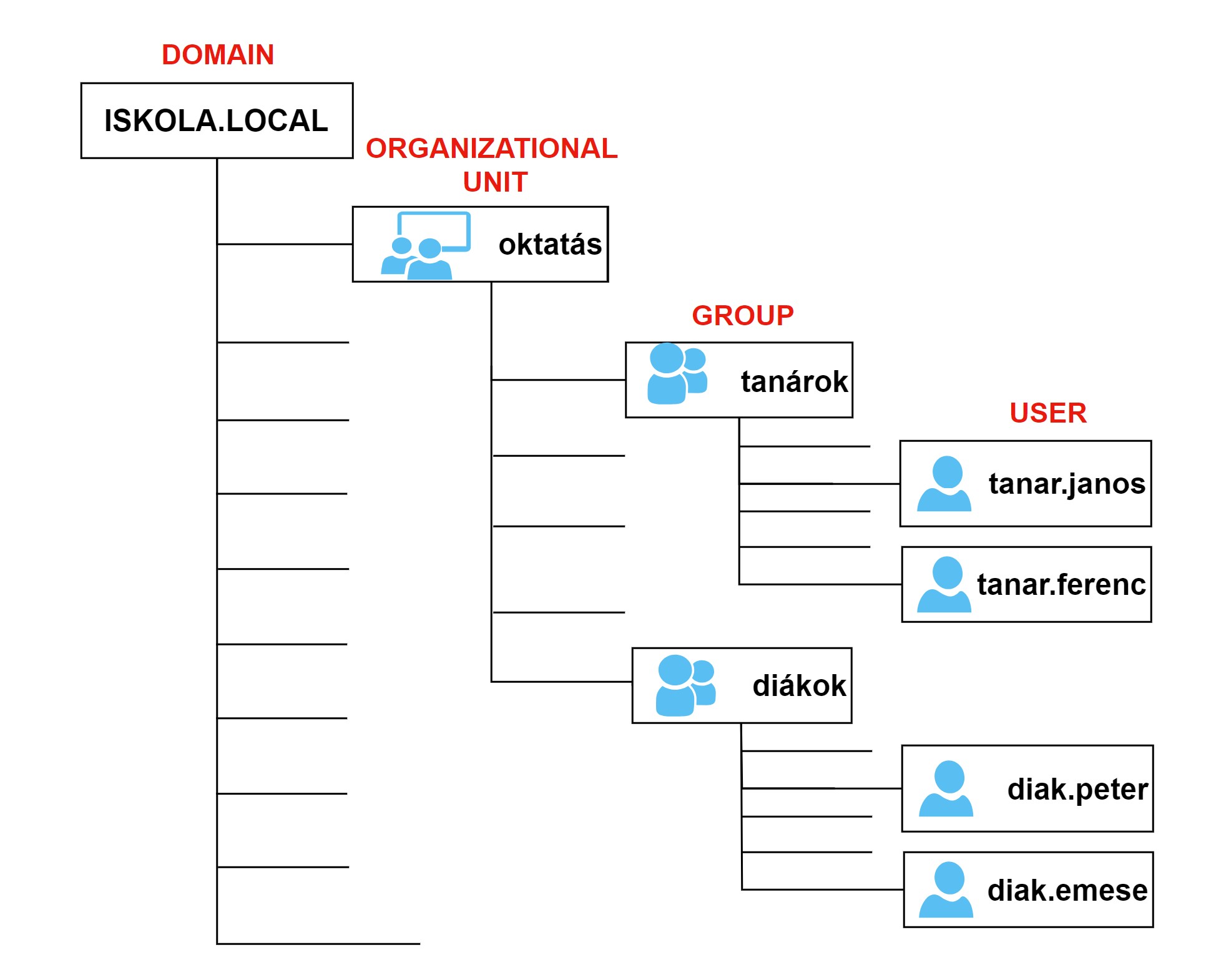

4. A központi címtár lehetőségei (Active Directory)

A központi címtár, vagyis az Active Directory (AD) a Windows Server egyik legfontosabb szolgáltatása, amely lehetővé teszi a vállalati hálózat erőforrásainak központi kezelését és biztonságos hozzáférését. Az AD-ben a rendszergazda szervezeti egységekbe (Organizational Units – OU) rendezheti a felhasználókat, számítógépeket és csoportokat, így a vállalat struktúrája – például részlegek, telephelyek – logikusan leképezhető. A csoportok használatával egyszerűsödik a jogosultságkezelés, mivel a hozzáférések és házirendek kollektívan alkalmazhatók a tagokra. A felhasználói fiókok részletes adatokat tartalmazhatnak, mint például név, beosztás, e-mail cím vagy telefonszám, valamint beállíthatók belépési korlátozások (pl. időkorlát, géphez kötött bejelentkezés). Emellett az AD jelszóházirendek szabályozzák a jelszavak bonyolultságát, érvényességi idejét és megújítási kötelezettségét, ezáltal növelve a hálózati biztonságot és a felhasználói azonosítás megbízhatóságát.

A feladat megvalósításáról az oktatóvideó itt tekinthető meg:

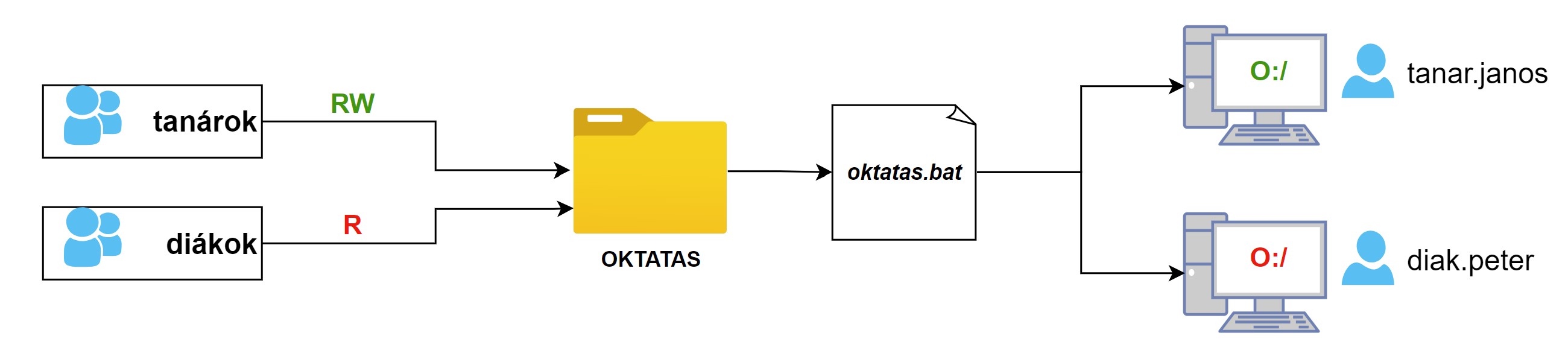

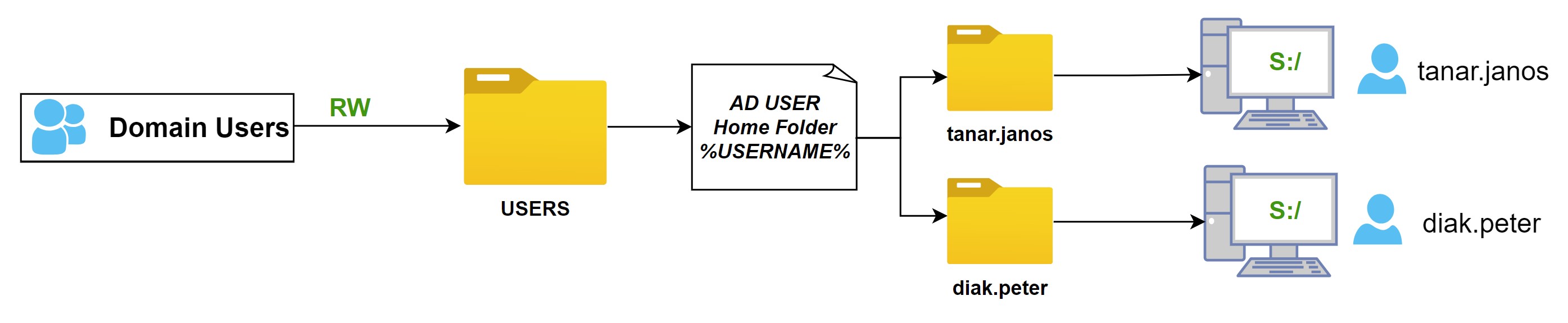

5. Megosztások a Tartományban

A megosztások a tartományi környezetben központi és szabályozott hozzáférést biztosítanak a hálózati erőforrásokhoz, például fájlokhoz és mappákhoz. A rendszergazda a Windows Szerver felületén egyszerűen hozhat létre megosztásokat, majd ezeket közzéteheti a címtárban (Active Directory), így a felhasználók könnyen megtalálhatják őket a hálózati erőforrások között. A megosztások automatikus felcsatolása is megoldható, például bejelentkezési parancsfájl (logon script) vagy csoportházirend segítségével, így a felhasználók számára a meghatározott hálózati meghajtók minden bejelentkezéskor automatikusan elérhetővé válnak. Emellett a rendszergazda létrehozhat egyéni „Saját mappát” (home folder) minden tartományi felhasználó számára, amelyhez csak az adott felhasználónak van hozzáférése. Ez a megoldás biztonságos és átlátható adatkezelést biztosít, miközben egyszerűsíti a felhasználói munkakörnyezet központi adminisztrációját.

A feladat megvalósításáról az oktatóvideó itt tekinthető meg:

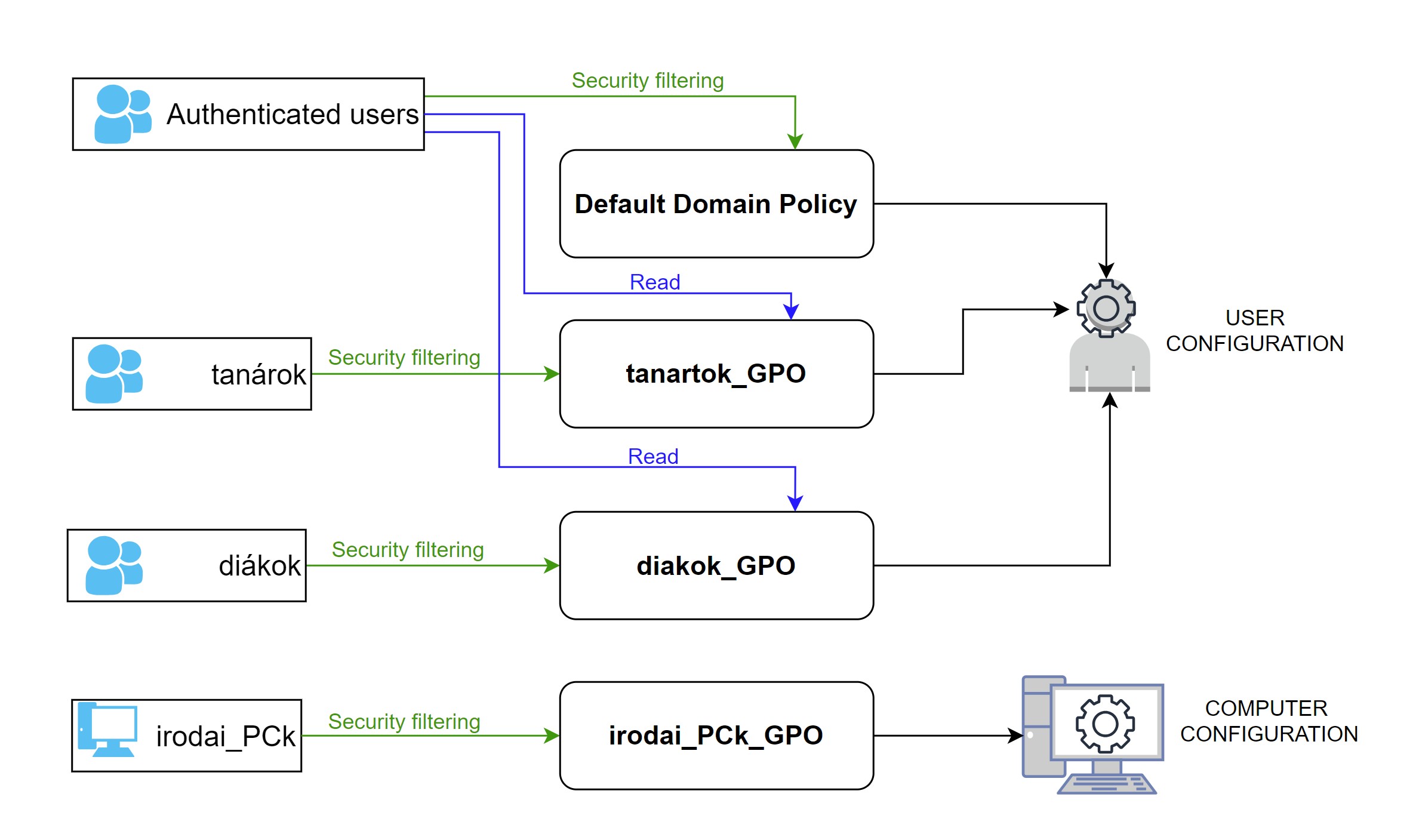

6. Csoportházirend beállítások (Group Policy)

A Csoportházirend (Group Policy) a tartományi környezet egyik legfontosabb eszköze, amely lehetővé teszi a felhasználók és számítógépek központi konfigurálását és szabályozását. A Default Domain Policyalapértelmezett házirendként érvényesül az egész tartományra, és tartalmazza például az alapbiztonsági beállításokat vagy a jelszóházirendeket. Emellett a rendszergazda külön csoportházirend-objektumokat (GPO-kat) is létrehozhat egyes szervezeti egységekhez (OU-khoz) vagy csoportokhoz, így a különböző felhasználói csoportok – például diákok, tanárok vagy irodai dolgozók – eltérő beállításokat kaphatnak. A házirendek két fő részre oszlanak: a User Configuration a felhasználói környezetet szabályozza (például asztali beállítások, indított programok, hálózati meghajtók), míg a Computer Configuration a gépekre vonatkozó rendszer- és biztonsági beállításokat tartalmazza. A csoportházirendek segítségével a vállalati vagy intézményi rendszerek egységesen, biztonságosan és hatékonyan kezelhetők, minimális felhasználói beavatkozás mellett.

A feladat megvalósításáról az oktatóvideó itt tekinthető meg:

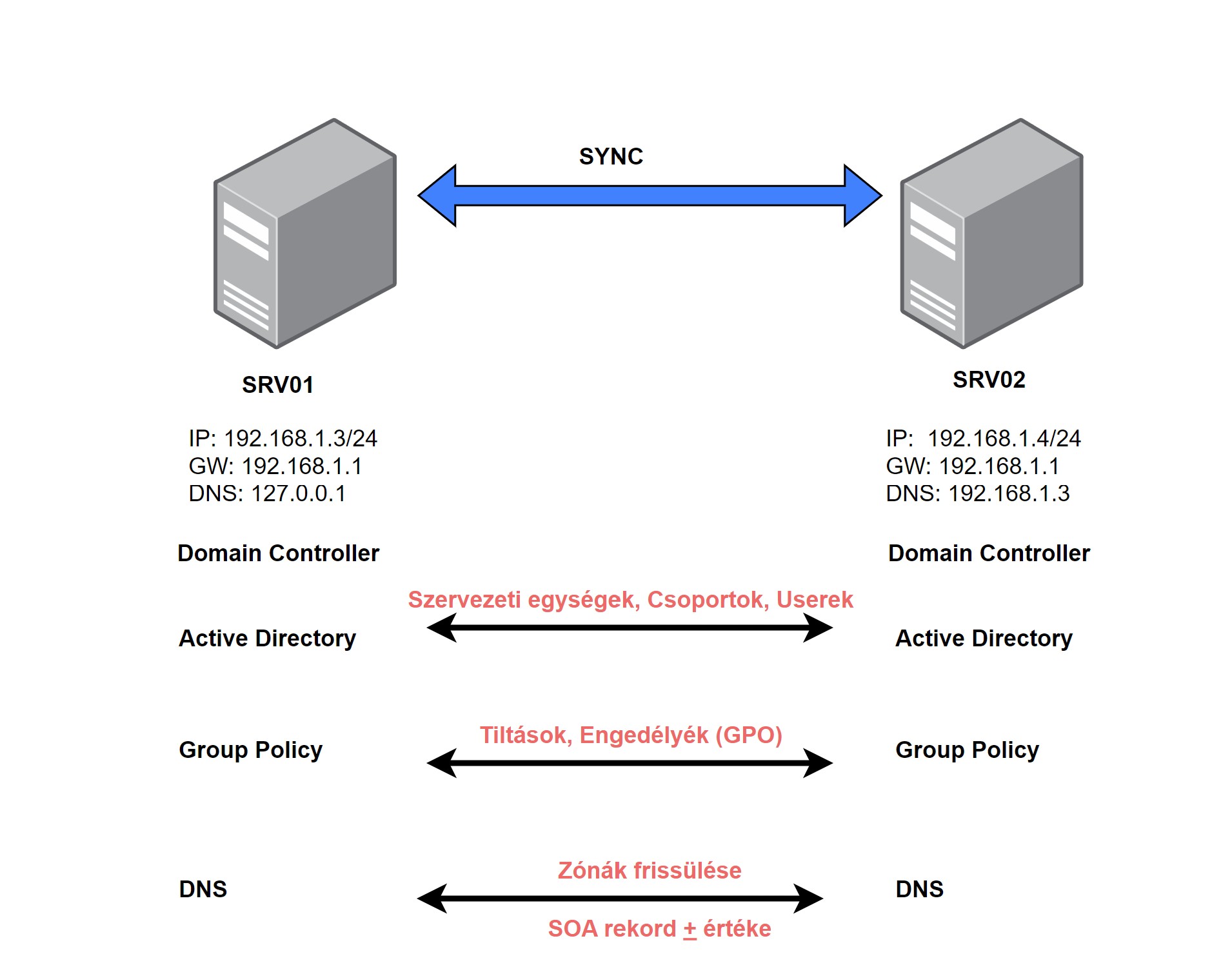

7. Szerverek közötti szinkronizálás (DNS és AD szinkronizáció)

A szerverek közötti szinkronizálás a tartományi környezet megbízhatóságának és rendelkezésre állásának alapja. Az Active Directory (AD) több tartományvezérlő (Domain Controller) között automatikusan szinkronizálja az adatokat, így ha egy objektum – például felhasználó, csoport vagy számítógép – módosul az egyik szerveren, az a többi AD-szerveren is rövid időn belül megjelenik. Ez biztosítja, hogy a hálózat minden pontján egységes és naprakész címtárinformációk legyenek elérhetők. A DNS-szinkronizáció hasonló elven működik: a zónák replikációja során a SOA (Start of Authority) rekord sorszámlálója jelzi, ha a zónában változás történt. A másodlagos DNS-szerverek ezt a számlálót figyelik, és ha új értéket észlelnek, automatikusan lekérik az aktuális adatokat a primer szervertől. Ennek köszönhetően a hálózati névfeloldás és az AD-hitelesítés minden telephelyen gyorsan és megbízhatóan működik.

Későbbi megvalósítások:

8. Elosztott fájlrendszer kezelés (DFS és DFS replikáció)

Feltöltés alatt...

9. Radius hitelesítő szolgáltatás megvalósítása

Feltöltés alatt...

10. DHCP terheléselosztás (DHCP load balance)

Feltöltés alatt...

11. Távoli telepítés lehetősége (WDS)

Feltöltés alatt...

12. Autómatizált konfiguráció (Power Shell)

Feltöltés alatt...

13. Több DHCP szolgáltatás egy szerverrel

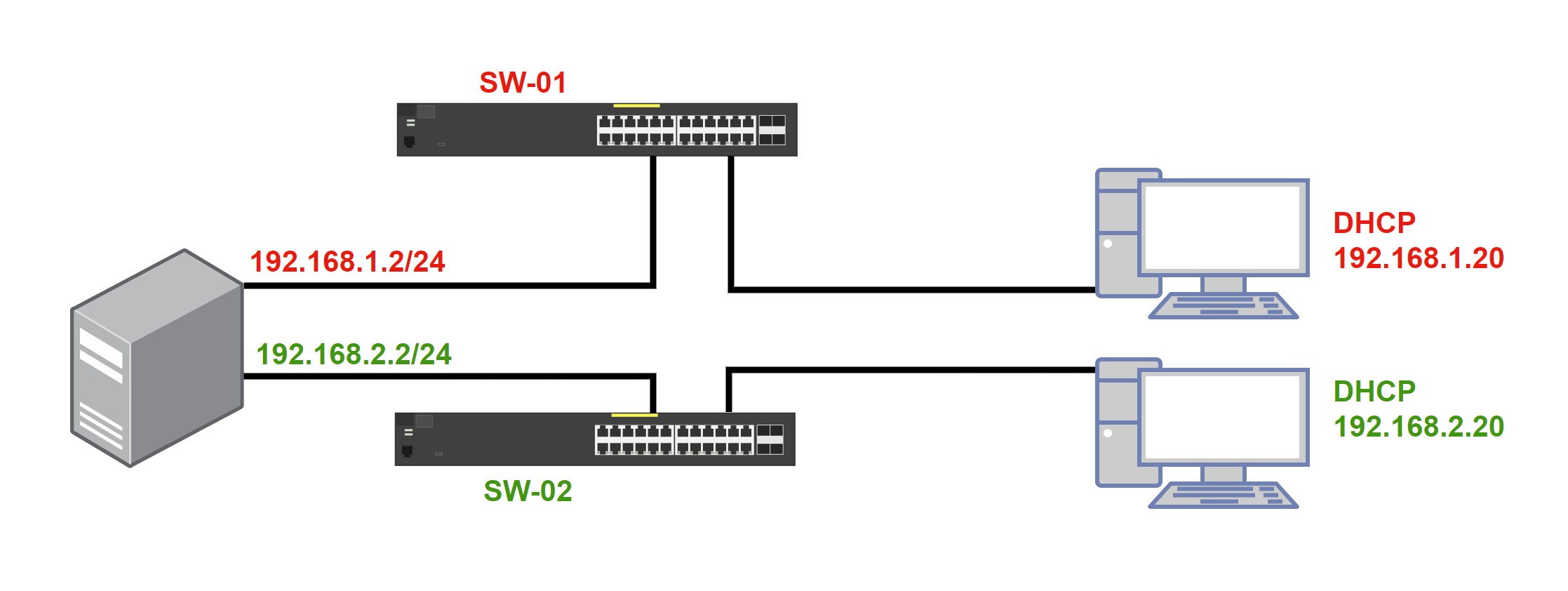

A DHCP-szolgáltatás működése rugalmasan igazítható a hálózati topológia kialakításához, különösen akkor, ha a szerver több hálózati kártyával rendelkezik.

Az egyik megoldás szerint a szerver több fizikai hálózati interfésszel van ellátva, amelyek külön switchekhez csatlakoznak. Ilyenkor minden hálózati kártya egy-egy külön alhálózathoz tartozik, így a DHCP-szerver több IP-tartományból (scope-ból) tud címeket kiosztani, attól függően, melyik hálózati szegmensből érkezik a kérés.

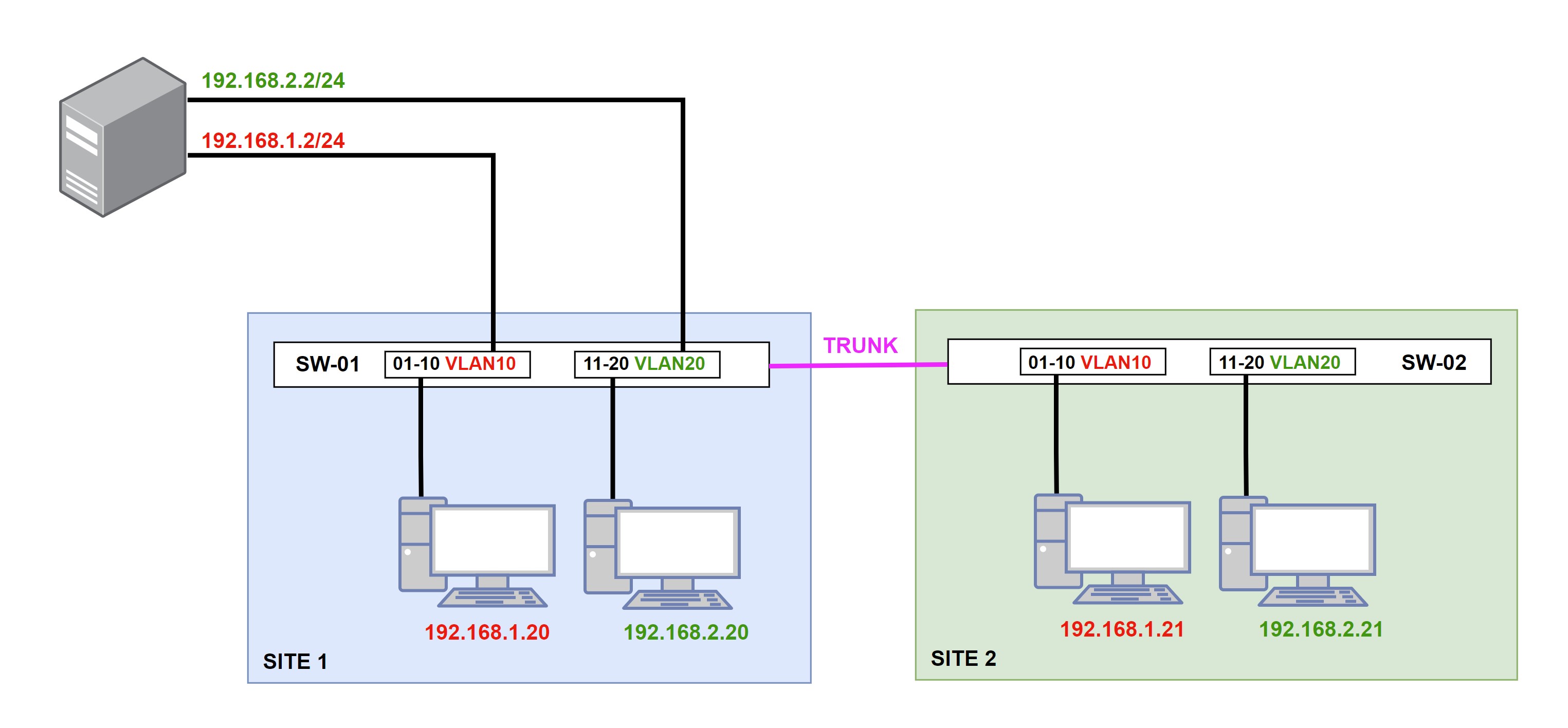

A másik megoldásban a szerver hálózati kártyái azonos switchhez csatlakoznak, de külön VLAN-okba vannak konfigurálva. Ebben az esetben a VLAN-ok közötti szegmentálás teszi lehetővé, hogy a DHCP-szerver egy központi helyről, DHCP-relay vagy IP helper segítségével, akár távoli telephelyeken lévő klienseket is kiszolgáljon az adott IP-tartományból. Ez a struktúra biztosítja a hálózat logikai elkülönítését, miközben a címkiosztás központilag és hatékonyan kezelhető marad.

14. Szinkronizálás a felhőbe

A Windows on-premise Active Directory és az Azure Active Directory (Azure AD) szinkronizálása lehetővé teszi, hogy a helyi tartományi környezet és a felhőalapú szolgáltatások egységes felhasználói adatbázist használjanak. A szinkronizációt általában az Azure AD Connect eszköz biztosítja, amely automatikusan átviszi a helyi AD-ben tárolt felhasználókat, csoportokat és jelszó-hash-eket az Azure AD-be. Ennek eredményeként a felhasználók egyazon hitelesítő adatokkal jelentkezhetnek be a helyi hálózatba és a Microsoft 365, Teams vagy más felhőszolgáltatásokba, így megvalósul az egységes bejelentkezés (Single Sign-On). A folyamat kétirányú is lehet: a felhőben végzett bizonyos módosítások (például jelszóváltoztatás) visszaszinkronizálhatók a helyi környezetbe. Ez a megoldás ötvözi a helyi infrastruktúra biztonságát a felhő rugalmasságával, és megkönnyíti a vállalati identitáskezelést hibrid IT-környezetben.